Das Zusammenspiel mehrerer Sicherheitsebenen macht die Android™ Plattform sicher und robust. Das Grundgerüst ist ein solides Betriebssystem. Außerdem stellt Android sicher, dass Gerätehersteller anspruchsvolle Hardwarestandards erfüllen.

Umfassender, integrierter Schutz

Bedrohungen frühzeitig und zuverlässig verhindern

Umfassender, integrierter Schutz

Bedrohungen frühzeitig und zuverlässig verhindern

Das Zusammenspiel mehrerer Sicherheitsebenen macht die Android™ Plattform sicher und robust. Das Grundgerüst ist ein solides Betriebssystem. Außerdem stellt Android sicher, dass Gerätehersteller anspruchsvolle Hardwarestandards erfüllen.

Mehrschichtige Sicherheit

Das Zusammenspiel mehrerer Sicherheitsebenen macht die Android Plattform sicher und stabil. Das Grundgerüst ist ein sicheres Betriebssystem. Außerdem werden hohe Hardwarestandards von den Gerätehersteller gefordert. Hinzu kommen weitere Sicherheitsdienste, um Datenlecks und Hacks vorzubeugen. Mit dem richtigen EMM erhalten Sie die komplette Kontrolle über Ihren gesamten Gerätepool.

- Durchsetzen von Richtlinien mit EMM

- Google Play Protect analysiert und scannt alle Apps rund um die Uhr auf Schwachstellen und Fehler

- Die Android Plattform Sicherheit garantiert Geräte- und Datensicherheit

- Hardwaregestützte Sicherheit schützt kritische Aufgaben und Vorgänge

Kryptografische Verschlüsselung

Robustheit mit der Android-OS Plattform

Das Zusammenspiel mehrerer Sicherheitsebenen macht die Android Plattform sicher und stabil. Das Grundgerüst ist ein sicheres Betriebssystem. Außerdem werden hohe Hardwarestandards von den Gerätehersteller gefordert. Hinzu kommen weitere Sicherheitsdienste, um Datenlecks und Hacks vorzubeugen. Mit dem richtigen EMM erhalten Sie die komplette Kontrolle über Ihren gesamten Gerätepool.

- Durchsetzen von Richtlinien mit EMM

- Google Play Protect analysiert und scannt alle Apps rund um die Uhr auf Schwachstellen und Fehler

- Die Android Plattform Sicherheit garantiert Geräte- und Datensicherheit

- Hardwaregestützte Sicherheit schützt kritische Aufgaben und Vorgänge

Security Management

Kontrollen für lückenlose Sicherheit und Compliance

Mit Android können Sie Ihren gesamten Gerätepool auf einmal verwalten und Ihre Geräte genau so konfigurieren und bereitstellen, wie Sie möchten. Sie legen fest, welche Apps Ihre Mitarbeiter verwenden sollen und können sogar separate Profile einrichten, um geschäftliche und private Daten strikt voneinander zu trennen.

SECURITY MANAGEMENT

Kontrollen für lückenlose Sicherheit und Compliance

Mit Android können Sie Ihren gesamten Gerätepool auf einmal verwalten und Ihre Geräte genau so konfigurieren und bereitstellen, wie Sie möchten. Sie legen fest, welche Apps Ihre Mitarbeiter verwenden sollen und können sogar separate Profile einrichten, um geschäftliche und private Daten strikt voneinander zu trennen.

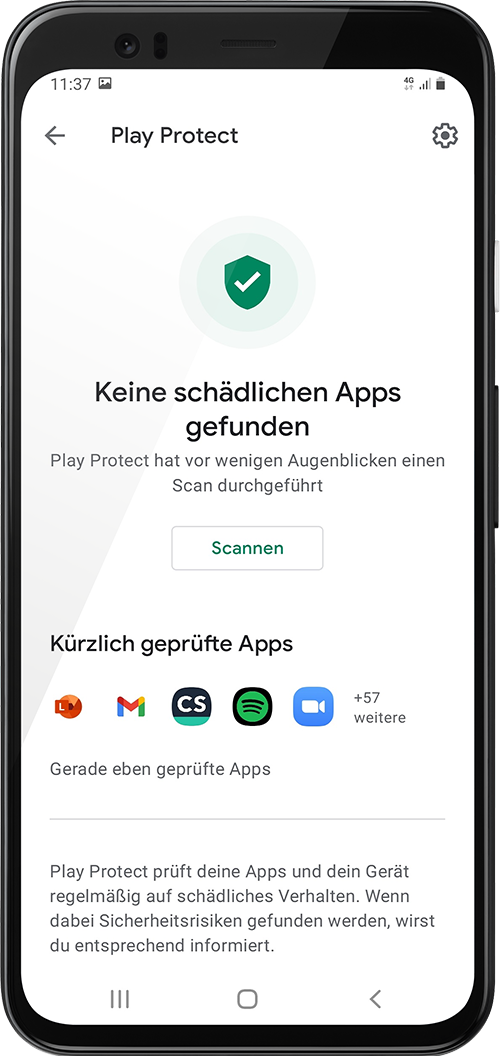

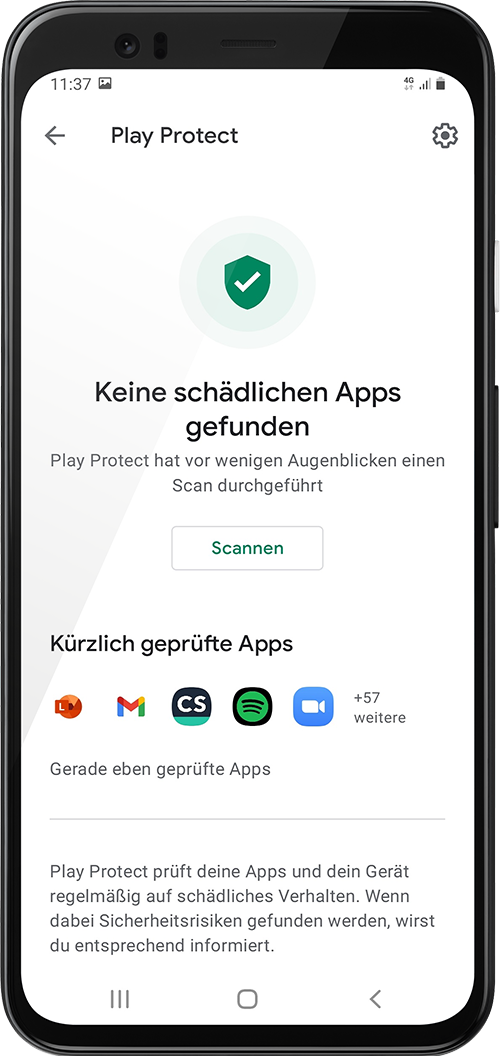

Google Play Protect

Immer einen Schritt voraus

Google™ Play Protect bietet integrierten Schutz, um Apps und Daten zu sichern. Sämtliche installierte Apps werden täglich gescannt, gleichzeitig werden schädliche Apps vom Gerät ferngehalten. Google Play Protect benachrichtigt Ihre Entwickler sogar frühzeitig über potenzielle Schwachstellen bei selbst entwickelten Apps.

- 24/7 Scanning des Geräts und aller Apps

- Verlorene Geräte können mit dem Find My Device Service wieder gefunden werden

- Ist das Gerät nicht mehr auffindbar, kann es gesperrt und Inhalte gelöscht werden

GOOGLE PLAY PROTECT

Immer einen Schritt voraus

Google™ Play Protect bietet integrierten Schutz, um Apps und Daten zu sichern. Sämtliche installierte Apps werden täglich gescannt, gleichzeitig werden schädliche Apps vom Gerät ferngehalten. Google Play Protect benachrichtigt Ihre Entwickler sogar frühzeitig über potenzielle Schwachstellen bei selbst entwickelten Apps.

- 24/7 Scanning des Geräts und aller Apps

- Verlorene Geräte können mit dem Find My Device Service wieder gefunden werden

- Ist das Gerät nicht mehr auffindbar, kann es gesperrt und Inhalte gelöscht werden

OS Platform

Robustheit mit der Android-OS Plattform

Die Android Plattform nutzt das „App Sandboxing“ um Apps mit Hilfe von SELinux voneinander zu isolieren und unauthorisierten Datenaustausch zu unterbinden. Ihre Daten auf kompatiblen Geräten sind stets kryptografisch verschlüsselt, bis der rechtmäßige Besitzer auf sie zugreift.

OS Platform

Robustheit mit der Android-OS Plattform

Die Android Plattform nutzt das „App Sandboxing“ um Apps mit Hilfe von SELinux voneinander zu isolieren und unauthorisierten Datenaustausch zu unterbinden. Ihre Daten auf kompatiblen Geräten sind stets kryptografisch verschlüsselt, bis der rechtmäßige Besitzer auf sie zugreift.

Hardware

Sicherheit durch Hardware

Android-Geräte führen integrierte Sicherheitsfunktionen in einer Trusted Execution Environment (TEE) unabhängig vom Betriebssystem aus. Zu den Funktionen zählen unter anderem der Sperrbildschirm mit PIN-Verifizierung und Verified Boot.

- Falls das Betriebssystem manipuliert wurde, wird beim Start eine Benachrichtigung von Verified angezeigt.

- Anti-Exploit-Techniken verhindern, dass Sicherheitslücken ausgenutzt werden können.

- Wichtige Sicherheitsfunktionen werden in einer Trusted Execution Environment (TEE) unabhängig vom Betriebssystem ausgeführt.

Hardware

Sicherheit durch Hardware

Android-Geräte führen integrierte Sicherheitsfunktionen in einer Trusted Execution Environment (TEE) unabhängig vom Betriebssystem aus. Zu den Funktionen zählen unter anderem der Sperrbildschirm mit PIN-Verifizierung und Verified Boot.

- Falls das Betriebssystem manipuliert wurde, wird beim Start eine Benachrichtigung von Verified angezeigt.

- Anti-Exploit-Techniken verhindern, dass Sicherheitslücken ausgenutzt werden können.

- Wichtige Sicherheitsfunktionen werden in einer Trusted Execution Environment (TEE) unabhängig vom Betriebssystem ausgeführt.

Jetzt unverbindlich beraten lassen

Wenn Sie uns kontaktieren:

- Melden wir uns schnellstmöglich bei Ihnen

- Beraten wir Sie persönlich zu allen Fragen, die Sie haben

- Erstellen wir Ihnen ein individuelles Angebot